Cyber Resilience Act und Einordnung in bestehende Regularien im Maschinen- und Anlagenbau

Der Cyber Resilience Act (CRA) ist mittlerweile in aller Munde. Viele Maschinen- und Anlagenbauer haben erkannt, dass der CRA wesentlichen Einfluss auf ihre Produktentwicklung und den Lifecycle-Support haben wird. Wir wollen uns damit beschäftigen, was der CRA genau ist und wie sich dieser in aktuelle Normen und Richtlinien einfügt. Nicht zuletzt ist im Juli 2023 die neue Maschinenverordnung 2023/1230 als Nachfolger der Maschinenrichtlinie 2006/42/EG in Kraft getreten, die nun ebenfalls das Thema Cybersicherheit adressiert.

Was ist der Cyber Resilience Act überhaupt und welche Anforderungen kommen auf mich als Hersteller zu?

Der Cyber Resilience Act ist ein neuer Entwurf der EU, der sich auf Cybersicherheit in Produkten fokussiert. Der CRA ist Bestandteil der EU Datenstrategie, zu der auch z.B. der EU Data Act, die NIS2 und der EU AI Act gehört.

Wann betrifft mich der CRA?

Der CRA betrifft Hersteller, die Produkte mit digitalen Elementen in Verkehr bringen, deren beabsichtigte oder vernünftigerweise vorhersehbare Verwendung eine direkte oder indirekte logische oder physische Datenverbindung zu einem Gerät oder Netzwerk umfasst.

Definition „Produkte mit digitalen Elementen”:

Jedes Software- oder Hardwareprodukt und seine Datenfernverarbeitungslösungen, einschließlich Software- oder Hardwarekomponenten, die separat in Verkehr gebracht werden sollen.

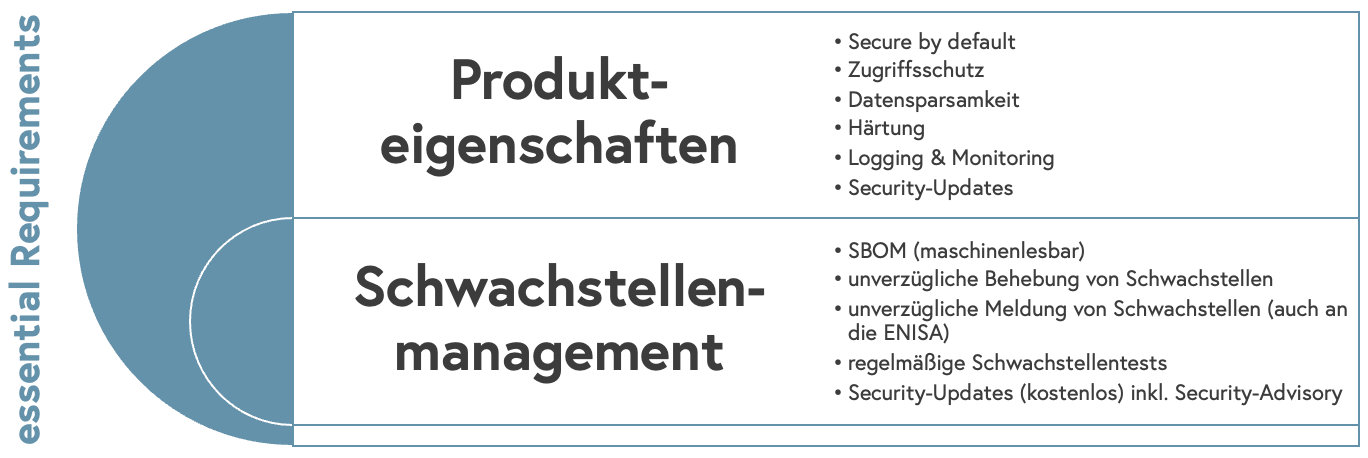

Anforderungen des CRA (essential requirements):

Man kann die essential requirements grundsätzlich in zwei Bereiche aufteilen:

- Produkteigenschaften: Definiert die Security-Eigenschaften, die ein Produkt haben muss

- Schwachstellenmanagement: Definiert den Umgang mit Schwachstellen im Sinne der Cybersicherheit

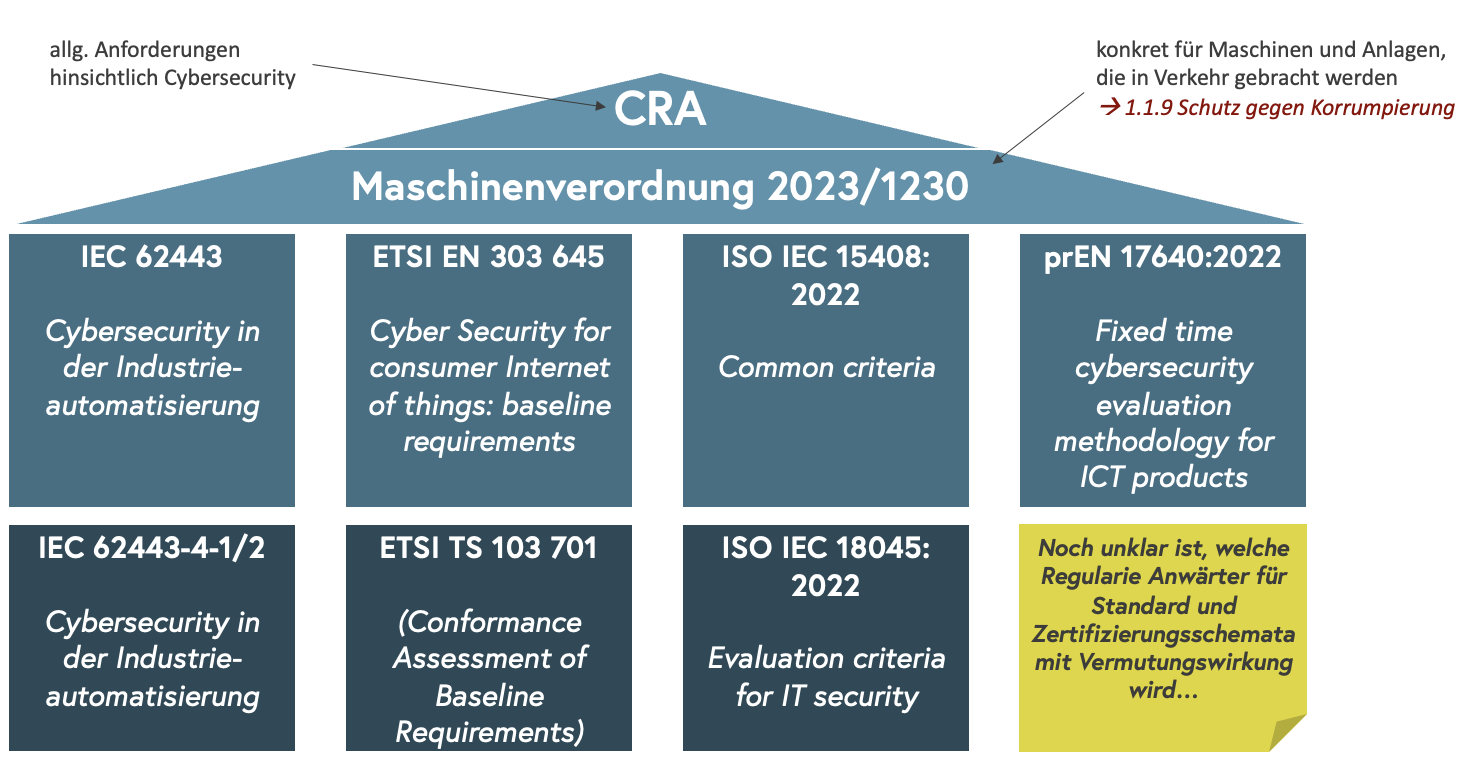

Die neue Maschinenverordnung und ein kurzer Ausflug zur CE-Kennzeichnung

Seit Mitte Juli 2023 ist sie da, die neue Maschinenverordnung 2023/1230, die an die Stelle der nun 17 Jahre alten Maschinenrichtlinie 2006/42/EG tritt. Es gilt eine 42-monatige Umsetzungsfrist bis zum 01. Januar 2027. Die wesentlichen Änderungen sind mit Blick auf den CRA und dem Thema Cybersecurity, dass die neue Maschinenverordnung nun explizit Anforderungen an die Cybersicherheit stellt:

1.1.9 “Schutz gegen Korrumpierung”

Die neue Maschinenverordnung ist wesentlicher Bestandteil für die CE-Konformitätsbewertung und damit auch zur CE-Kennzeichnung. Ab 2027 müssen alle Produkte, die eine CE-Kennzeichnung erhalten sollen, die Maschinenverordnung - und damit auch den Punkt Cybersicherheit - erfüllen. Hier kommt jetzt auch der CRA ins Spiel, sofern man Produkte mit digitalen Elementen in Verkehr bringt.

Juristisch gilt: Es gibt die “Vermutungswirkung”. Weil die “essential requirements” zu viel Interpretationsspielraum für die Prüfung beinhalten, behilft sich die EU mit Querverweisen. Man verweist auf konkretere Anforderungen aus anderen Dokumenten, bei deren Erfüllung angenommen (“vermutet”) wird, dass man dann auch die “essential requirements” des CRA erfüllt.

Diese Querverweise sind vor allem Standards, die von der EU explizit als “harmonisierte Standards” veröffentlicht wurden. Solche Standards müssen von CEN/CENELEC herausgegebene europäische Normen (EN) sein. Es gibt solche harmonisierten Standards schon für andere Bereiche des CE-Kennzeichens, aber noch nicht für Security.

Welche aktuellen Regularien sind in Zusammenhang mit dem CRA überhaupt relevant?

Spannend ist nun die Frage, welche Regularien in Zusammenhang mit dem CRA Relevanz haben. Wie oben erwähnt, hat neben dem eigentlichen Cyber Resilience Act auch die neue Maschinenverordnung hohe Relevanz vor allem für dem Maschinen- und Anlagenbau. In der Neufassung der Maschinenverordnung wird ja nun auch der Punkt Cybersicherheit adressiert. Insgesamt gibt es 4 relevante Regularien, die für die Cybersicherheit im Umfeld Maschinen- und Anlagenbau relevant sein können:

- IEC 62443 (Cybersecurity in der Industrieautomatisierung)

- ETSI EN 303 645 (Cyber Security for consumer Internet of Things: baseline requirements)

- ISO IEC 15408 (common criteria)

- prEN 17640 (Fixed time cybersecurity evaluation methodology for ICT products)

Noch ist unklar, welche der oben genannten Regularien Anwärter für Standard und Zertifizierungsschemata mit “Vermutungswirkung” wird…

Was kann ich jetzt schon tun?

Idealerweise setzt man sich jetzt schon frühzeitig mit den Anforderungen des CRA auseinander. Nicht zuletzt deshalb, weil die Maschinenverordnung ab Januar 2027 eingehalten werden muss, und man sich als Maschinen- und Anlagenbauer ohnehin mit dem Thema Cybersicherheit beschäftigen sollte.

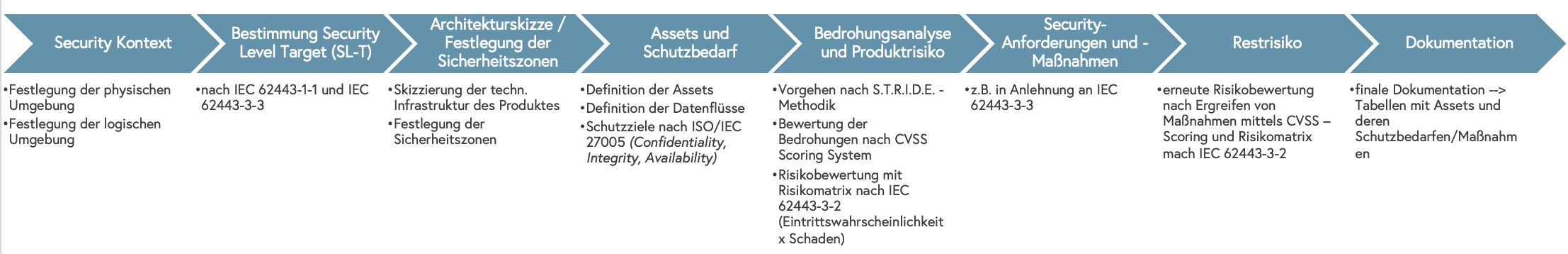

Ein guter Leitfaden bietet aktuell die IEC 62443 (insb. 62443-4-1 (Teil 4-1: Anforderungen an den Lebenszyklus für eine sichere Produktentwicklung) und 62443-4-2(Teil 4-2: Technische Sicherheitsanforderungen für IACS-Komponenten)).

Ein guter Leitfaden für die Security Analyse am Beispiel einer Werkzeugmaschine findet man beim Verein Deutscher Werkzeugmaschinenfabriken.

Hier wird grob folgendes Vorgehen definiert:

Fazit

Der Cyber Resilience Act stellt zukünftig Maschinen- und Anlagenbauer vor große Herausforderungen im Bereich der Cybersicherheit. Aber gerade mit Blick auf die neue Maschinenverordnung, die ja nun auch das Thema Cybersicherheit adressiert, müssen sich Maschinen- und Anlagenbauer ohnehin mit dem Thema beschäftigen. Man muss das Ganze aber auch als Chance sehen: Mit Umsetzung der Anforderungen werden die Produkte gegen mögliche Angriffe gehärtet und so verringert man die Chance einer Manipulation oder Datendiebstahls und schützt so die Reputation und Resilienz des eigenen Unternehmens.

Mit Hilfe der IEC 62443 gibt es aktuell bereits ein etabliertes Framework, mit dem man ein gutes Vorgehensmodell an die Hand bekommt.

Bei Fragen oder Hilfe, gerne Kontakt aufnehmen ;-)